Equipe Técnica Trilock

A integração de dados em sistemas de segurança eletrônica modernos transformou o registro de eventos. O que antes era uma funcionalidade acessória, hoje é um elemento estrutural de operação, auditoria e governança. Atualmente, plataformas de controle de acesso, videomonitoramento e alarmes produzem volumes massivos de dados, mas um desafio técnico persiste: nem todo registro gerado…

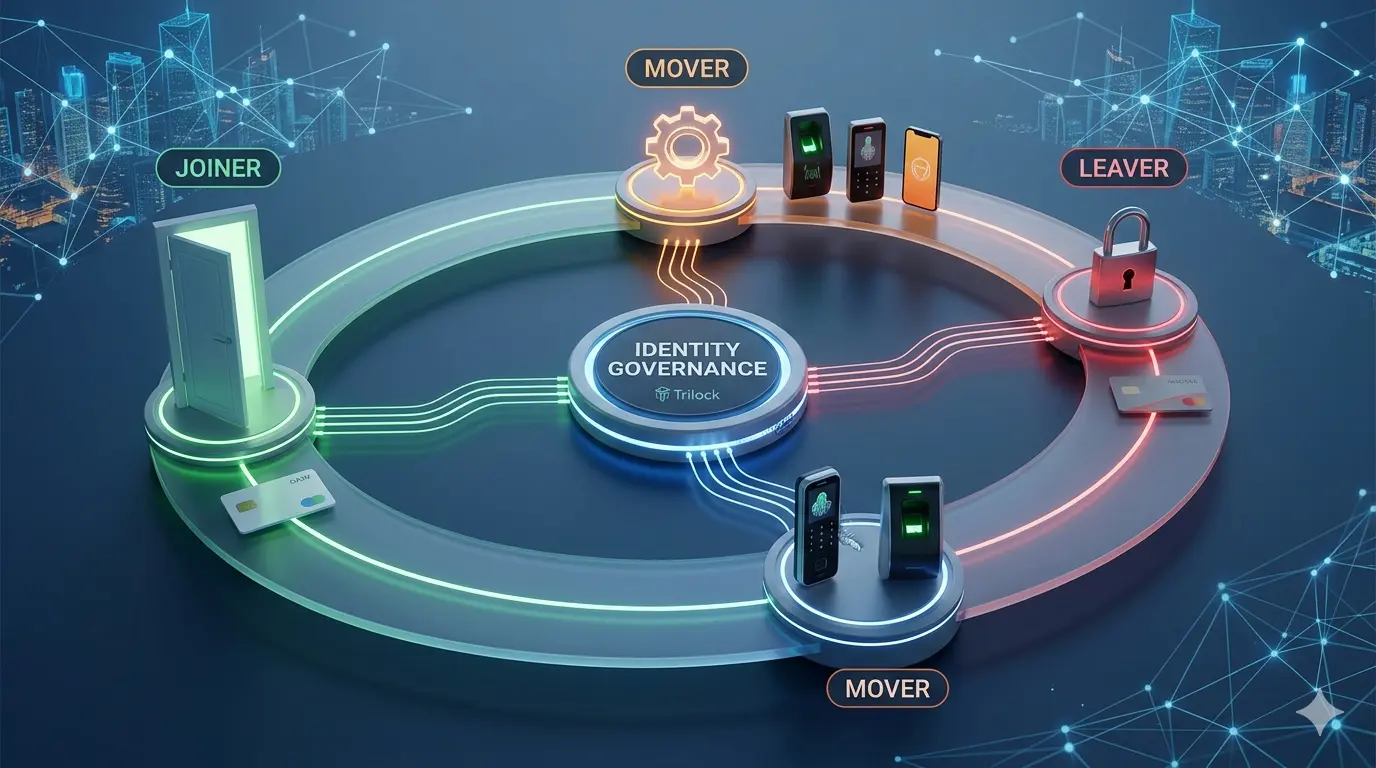

Provisionamento de Usuários é o processo de criação, manutenção e configuração de identidades digitais e seus respectivos direitos de acesso (privilégios) em sistemas, aplicações e infraestruturas físicas, assegurando que o usuário receba todos os recursos necessários para suas funções desde o primeiro dia. Em termos práticos, o provisionamento responde à pergunta:“Como preparar o ambiente para…

A Gestão do Ciclo de Vida de Ativos (Asset Lifecycle Management – ALM) em Segurança Eletrônica é um dos principais fatores que diferenciam infraestruturas resilientes de ambientes tecnologicamente obsoletos, com alto custo operacional e risco crescente. A aquisição de equipamentos e sistemas representa apenas o ponto inicial de uma jornada técnica extensa, que se estende…

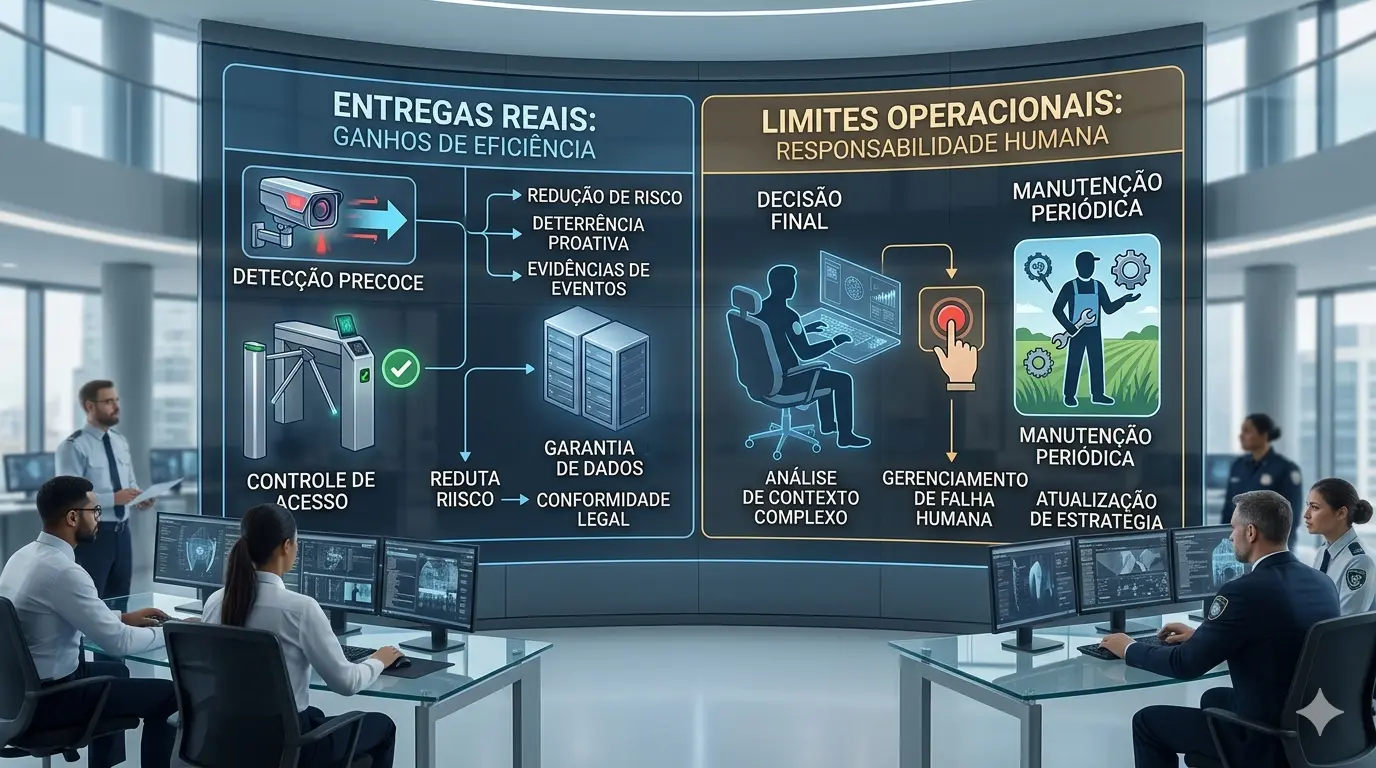

As portarias autônomas baseadas em edge computing vêm passando por uma transformação relevante na segurança periférica e no controle de acesso, observada ao longo dos últimos anos e consolidada em 2026. Se antes a inteligência das portarias dependia quase exclusivamente de servidores centrais ou de infraestrutura em nuvem, hoje a tomada de decisão ocorre cada…

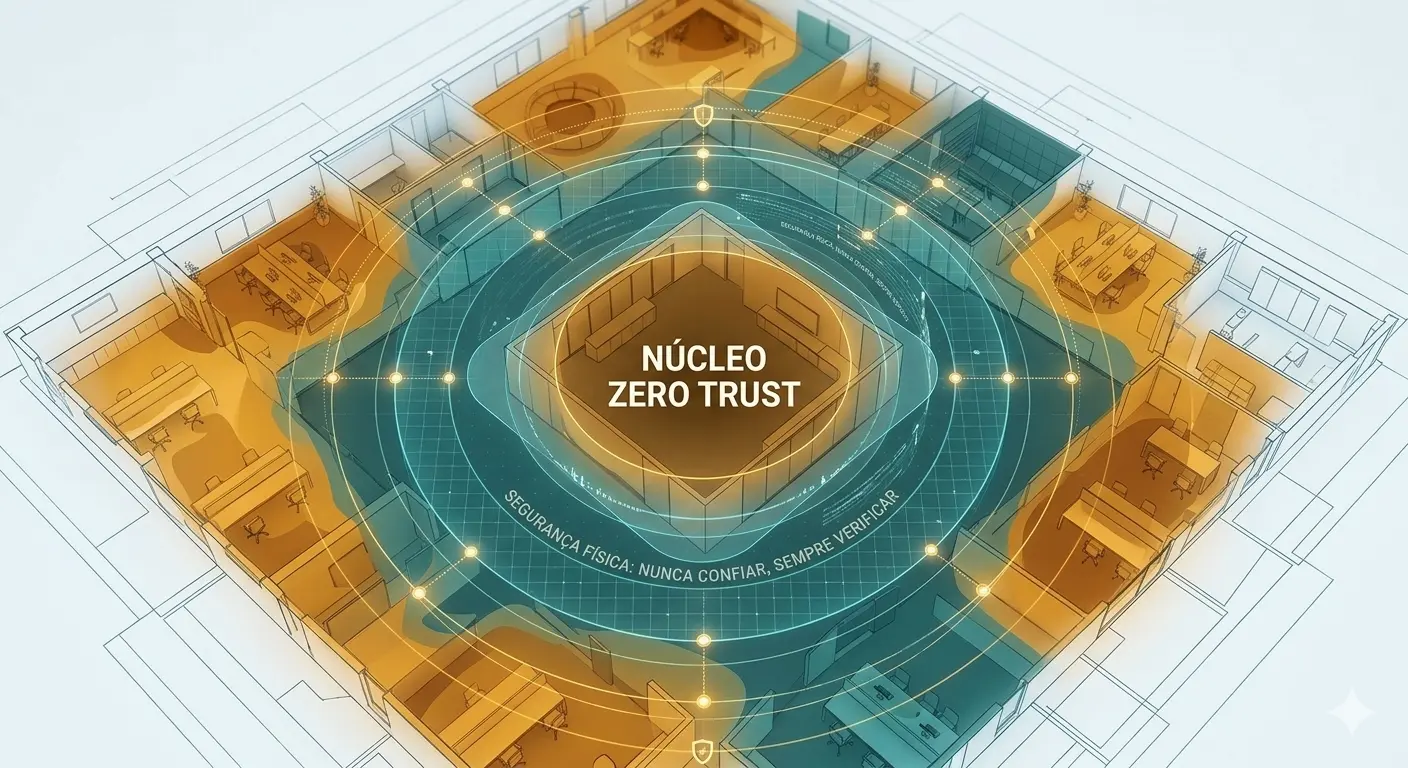

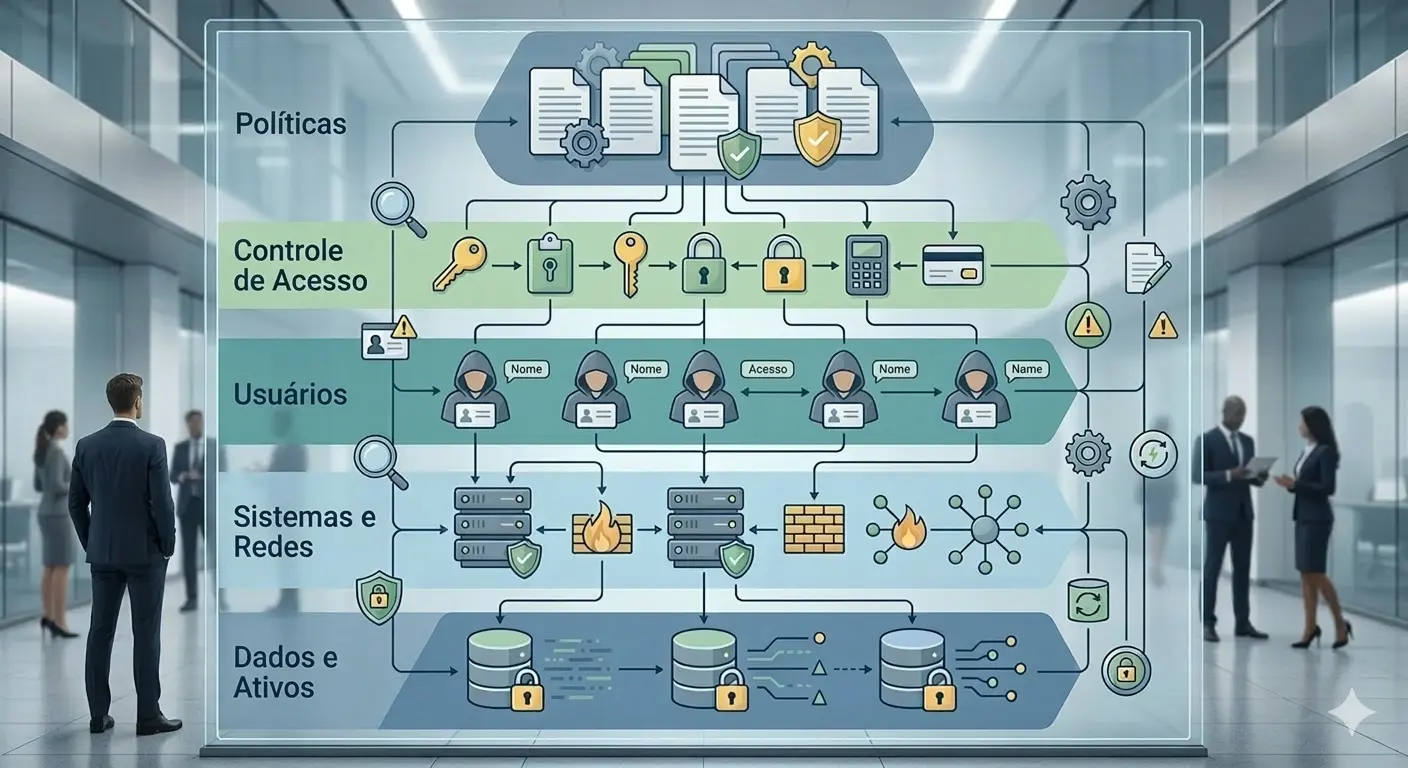

Zero Trust em Segurança Física é um modelo arquitetural que redefine a forma como sistemas de controle de acesso tratam identidade, autorização e permanência em ambientes controlados. À medida que portarias autônomas e o processamento local ampliam a eficiência operacional, torna-se essencial adotar abordagens que não dependam de pressupostos implícitos de confiança. É nesse contexto…

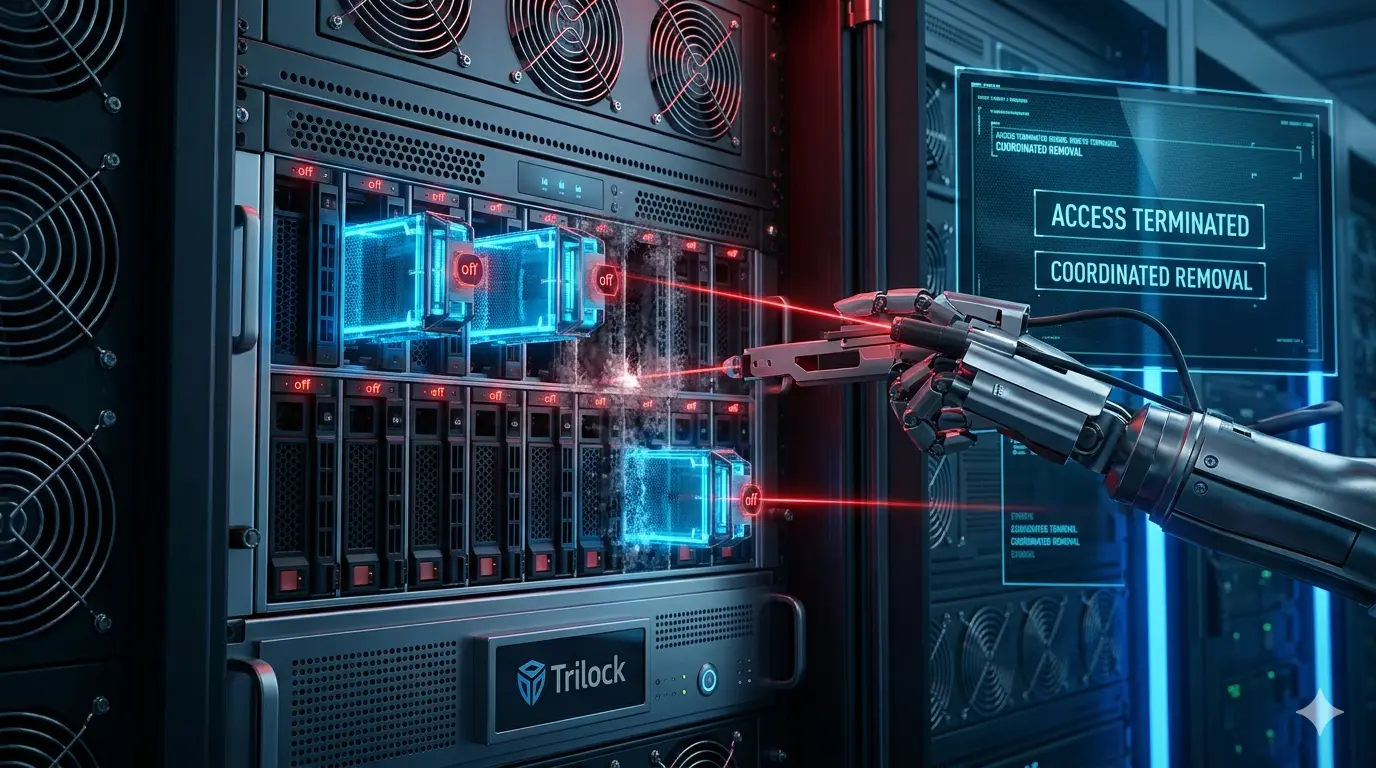

Revogação de Acesso é o ato administrativo e técnico controlado de invalidar, cancelar ou retirar permissões de acesso previamente concedidas a um usuário, dispositivo ou sistema, garantindo que o direito de interagir com recursos específicos seja interrompido de forma imediata e verificável. Em termos práticos, a revogação de acesso responde à pergunta:“Como interromper um direito…

Desprovisionamento de Acessos é o processo coordenado de remoção total e definitiva de identidades, contas, privilégios e permissões de um usuário em todos os sistemas e ambientes da organização, geralmente disparado pelo desligamento do colaborador ou término de contrato. Em termos práticos, o desprovisionamento responde à pergunta:“Como garantir que um ex-colaborador não tenha mais nenhuma…

O Ciclo de Vida de Identidades é a gestão de ponta a ponta da jornada de uma identidade dentro da organização — desde a criação inicial (provisionamento), passando por mudanças de função (movimentação), até o encerramento completo dos acessos (desprovisionamento). Em termos práticos, ele responde à pergunta:“Como gerenciar a evolução dos acessos de um usuário…

Controle de Sessão é o conjunto de mecanismos e regras responsáveis por iniciar, manter, monitorar e encerrar uma sessão de acesso a sistemas, aplicações ou ambientes controlados, garantindo que o uso dos recursos ocorra de forma segura, autorizada e rastreável durante todo o período de interação. Em termos práticos, o controle de sessão responde à…

Cadeia de Confiança em Sistemas de Segurança é o conjunto estruturado de relações, validações e dependências que garantem que cada componente de um sistema de segurança — pessoas, dispositivos, credenciais, softwares e processos — seja confiável, legítimo e verificável ao longo de toda a operação. Em essência, a cadeia de confiança responde à pergunta:“Por que…

Auditoria de Acessos é o processo de registro, análise e verificação dos eventos de acesso a sistemas, áreas físicas, dispositivos e recursos protegidos, com o objetivo de garantir rastreabilidade, conformidade e detecção de desvios em relação às políticas de segurança estabelecidas. Em termos práticos, a auditoria responde à pergunta:“Quem acessou o quê, quando, como e…

A Conformidade em Segurança (também conhecida como Compliance) é o conjunto estratégico de práticas, controles e verificações que asseguram a aderência total de sistemas e processos a normas, leis e regulamentos vigentes. Aplicar a conformidade em segurança garante que as operações estejam alinhadas tanto às políticas internas quanto aos requisitos técnicos essenciais da segurança eletrônica…

Gestão de Riscos em Segurança Eletrônica é o processo sistemático de identificar, analisar, avaliar e tratar riscos associados a pessoas, ativos, sistemas e infraestruturas protegidas por soluções de segurança eletrônica. Esse processo busca compreender quais ameaças existem, quais vulnerabilidades podem ser exploradas e quais impactos podem ocorrer, permitindo a definição de controles proporcionais e tecnicamente…

Políticas de Segurança da Informação são conjuntos formais de diretrizes, regras e princípios que definem como informações, sistemas, ativos e acessos devem ser protegidos dentro de uma organização. Elas estabelecem o que é permitido, o que é proibido e como os controles de segurança devem ser aplicados, tanto no ambiente físico quanto no digital. Essas…

A segurança corporativa moderna passou por uma transformação profunda. Atualmente, a relação entre LGPD e segurança física é um dos pilares mais críticos para qualquer gestor, uma vez que a tecnologia introduziu uma nova camada de complexidade: a gestão de dados pessoais em portarias e sistemas de acesso. Com a digitalização dos processos de portaria…

Da operação presumida à visibilidade técnica real A Observabilidade em Sistemas de Segurança Eletrônica tornou-se o novo paradigma para infraestruturas críticas. Se, tradicionalmente, operávamos sob a lógica do ‘funcionamento presumido’ — onde a ausência de alarmes era sinônimo de sistema íntegro — esse modelo tornou-se obsoleto em ambientes corporativos e institucionais modernos. Hoje, não basta…

Da continuidade operacional à integração sistêmica A interoperabilidade de dados em ambientes híbridos é o próximo passo fundamental para a maturidade tecnológica de qualquer infraestrutura crítica. À medida que os sistemas de segurança eletrônica alcançam níveis elevados de disponibilidade e resiliência operacional, o desafio técnico migra para a integração eficaz com o ecossistema corporativo de…

A Disponibilidade Operacional em Sistemas de Segurança Eletrônica é o pilar fundamental que separa soluções amadoras de infraestruturas críticas resilientes. Em ambientes corporativos, institucionais e de alta criticidade, sistemas de segurança não podem ser avaliados apenas pelo seu funcionamento em condições ideais, mas sim pela sua capacidade de manter o serviço sob estresse. Nesse contexto,…

Escalabilidade e governança em sistemas de controle de acesso são fatores críticos para organizações que crescem, incorporam novas unidades e ampliam o número de usuários, ambientes e perfis de acesso. À medida que organizações incorporam novas unidades, ampliam o número de usuários e diversificam perfis de acesso, arquiteturas que não consideram a escalabilidade desde o…

A Arquitetura Orientada a Evidências em segurança eletrônica é um conceito que enfatiza o papel dos dados como elemento estruturante da operação e da governança dos sistemas de segurança. Nessa abordagem, os registros gerados por sistemas de controle de acesso, vigilância e monitoramento deixam de ser tratados apenas como subprodutos operacionais e passam a constituir…