Glossário Técnico

Um cartão MIFARE é um tipo de cartão inteligente sem contato (contactless) amplamente utilizado em sistemas de controle de acesso, transporte público, identificação corporativa e bilhetagem eletrônica. Ele se comunica por radiofrequência com leitores compatíveis, dispensando contato físico e permitindo leitura rápida por aproximação. A tecnologia MIFARE foi desenvolvida pela NXP Semiconductors e consolidou-se como…

RFID é a sigla para Radio Frequency Identification (Identificação por Radiofrequência). Trata-se de uma tecnologia utilizada para identificar, rastrear e autenticar objetos, pessoas ou ativos por meio de ondas de rádio, sem a necessidade de contato físico ou alinhamento visual direto entre o identificador e o leitor. Essa tecnologia é amplamente aplicada em sistemas de…

Um certificado digital é um documento eletrônico que associa, de forma segura e verificável, uma identidade a uma chave criptográfica, permitindo comprovar a autoria, a autenticidade e a integridade de informações digitais. Ele funciona como uma identidade digital confiável, utilizada por pessoas, empresas, sistemas e dispositivos para realizar transações eletrônicas seguras em ambientes técnicos e…

Uma chave criptográfica é um valor matemático utilizado por algoritmos de criptografia para controlar os processos de criptografar e descriptografar informações, garantindo que dados digitais permaneçam protegidos contra acesso não autorizado. Em termos técnicos, a chave criptográfica é o elemento que define quem pode acessar, interpretar ou validar uma informação protegida. Mesmo que os dados…

Conceito de Criptografia: Criptografia é o conjunto de técnicas matemáticas utilizadas para proteger informações, tornando-as ilegíveis para quem não possui autorização adequada. Ela não impede o acesso físico aos dados, mas controla sua compreensibilidade. Papel da criptografia na segurança A criptografia é fundamental para garantir: Esses pilares sustentam a segurança da informação moderna. Criptografia como…

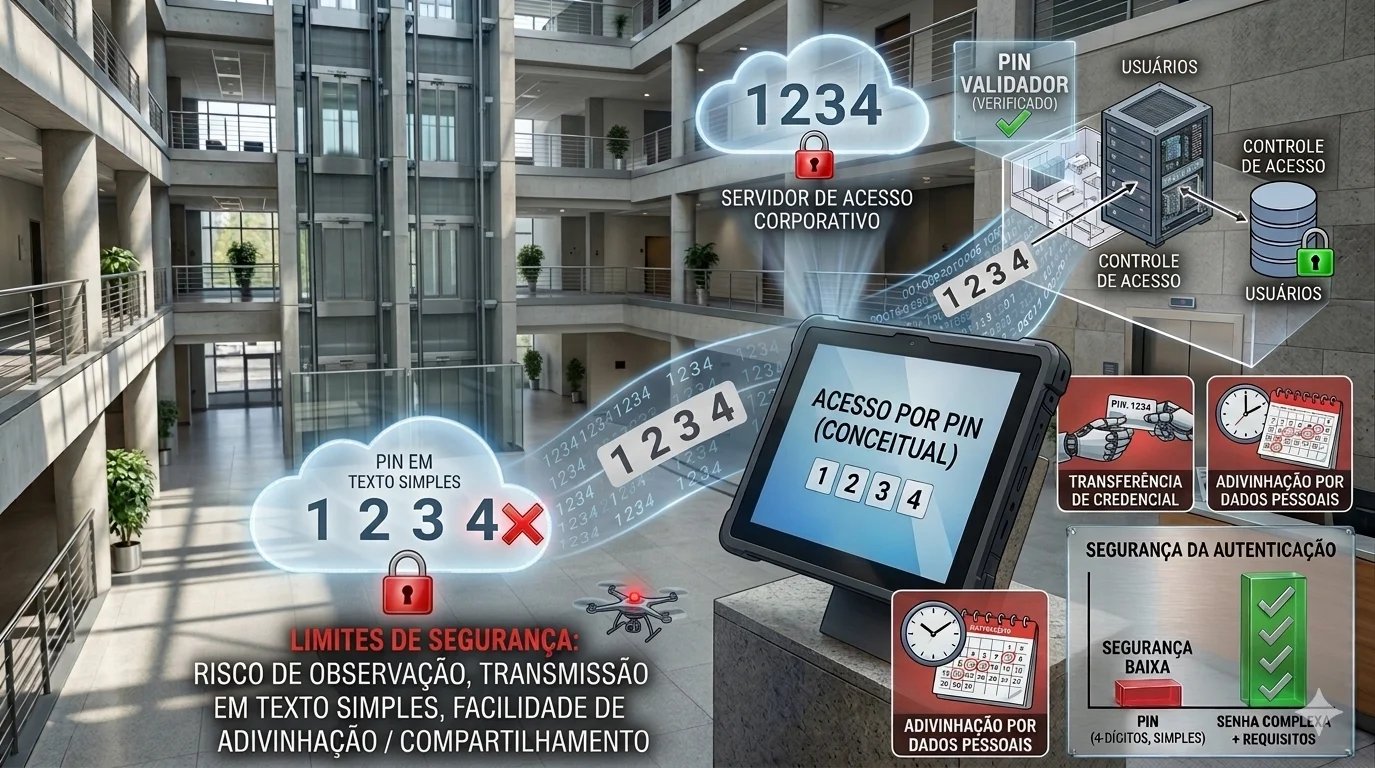

Definição de PIN de Acesso: Um PIN de acesso é um código numérico utilizado como fator de autenticação baseado em conhecimento. Ele é projetado para ser curto, memorizável e rápido de usar. Diferença entre PIN e senha Embora ambos sejam fatores de conhecimento, o PIN: Limites de segurança do PIN Os principais limites do PIN…

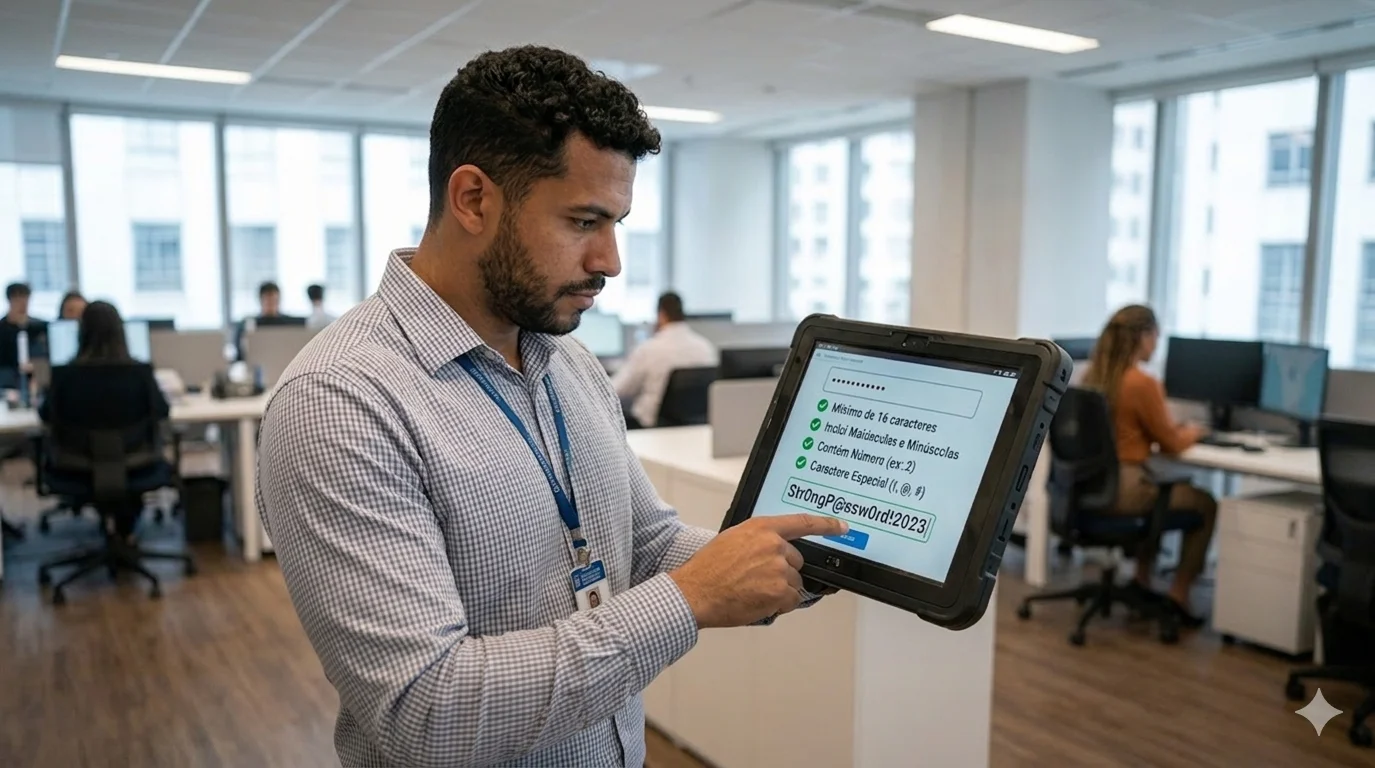

Conceito de Senha Forte: Uma senha forte é uma credencial baseada em conhecimento que apresenta resistência técnica adequada contra tentativas de descoberta, adivinhação ou quebra automatizada. Ela não é definida apenas pelo tamanho ou complexidade, mas pelo contexto de uso e proteção. Limitações das senhas Senhas possuem fragilidades estruturais: Por isso, elas não devem ser…

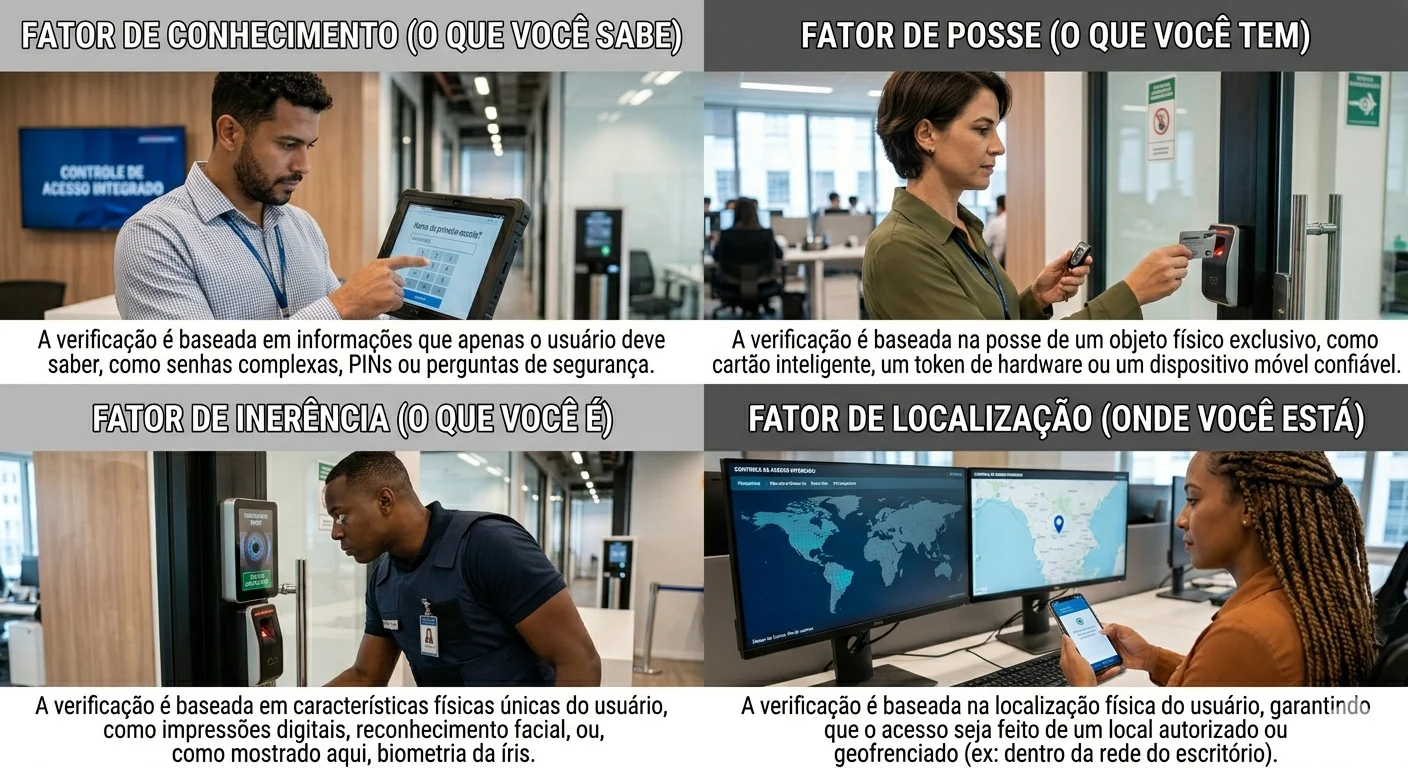

O que são Fatores de Autenticação: Fatores de autenticação são categorias técnicas de evidências utilizadas para comprovar que uma identidade declarada é legítima. Eles representam o tipo de prova exigida por um sistema para autenticar um usuário. Principais categorias de fatores Os fatores são tradicionalmente classificados em três grupos conceituais: Cada categoria possui características, benefícios…

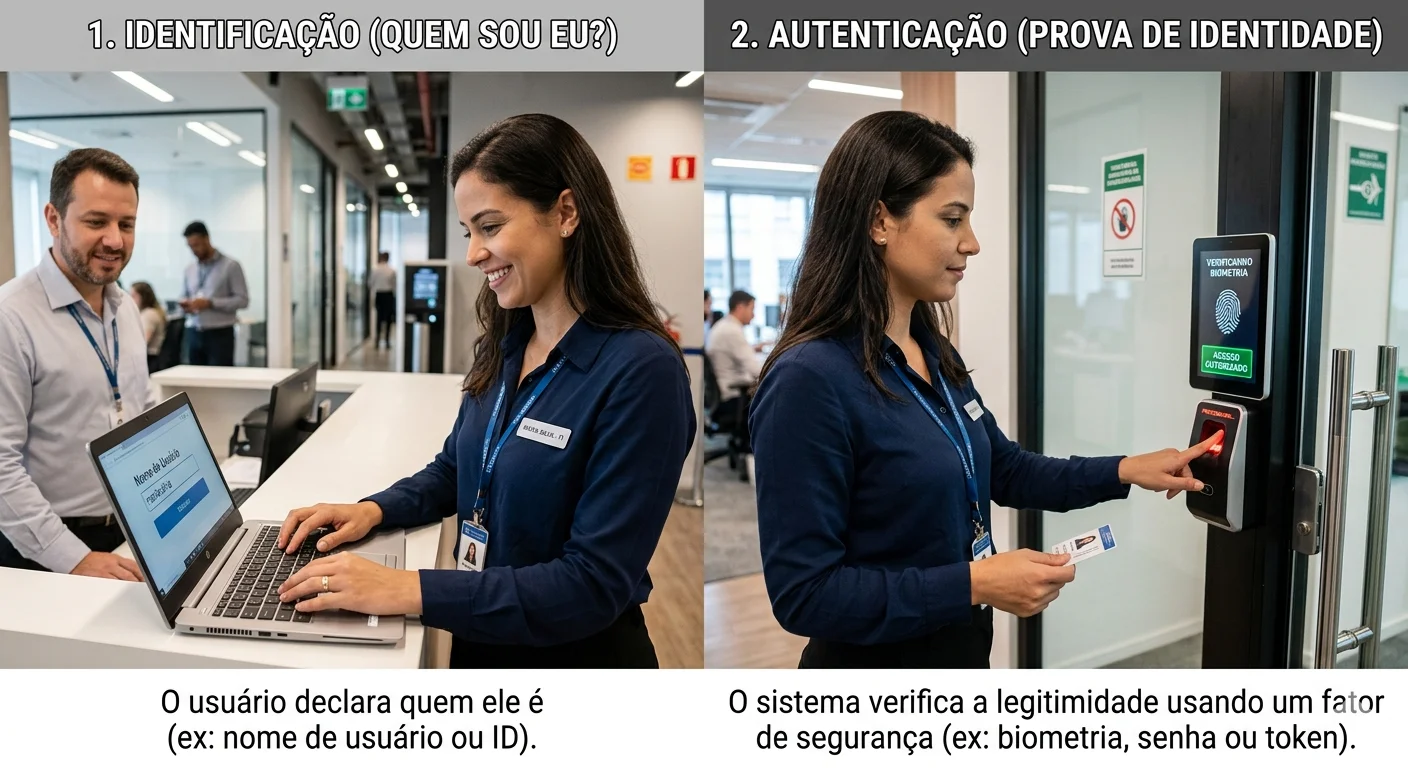

Definição técnica de Identificação Identificação é o processo pelo qual um sistema reconhece quem um indivíduo ou entidade afirma ser. Trata-se da apresentação de um identificador declarado, como um nome de usuário, número de matrícula, crachá, ID ou outro atributo único previamente registrado. Nesse estágio, não há verificação de legitimidade. O sistema apenas recebe a…

A dependência tecnológica, também conhecida como Vendor Lock-in, ocorre quando uma organização se torna excessivamente dependente de um fornecedor, tecnologia ou ecossistema específico, a ponto de perder flexibilidade técnica, operacional ou estratégica para evoluir, integrar ou substituir componentes do sistema. Em sistemas de segurança eletrônica e controle de acesso, essa dependência pode comprometer não apenas…

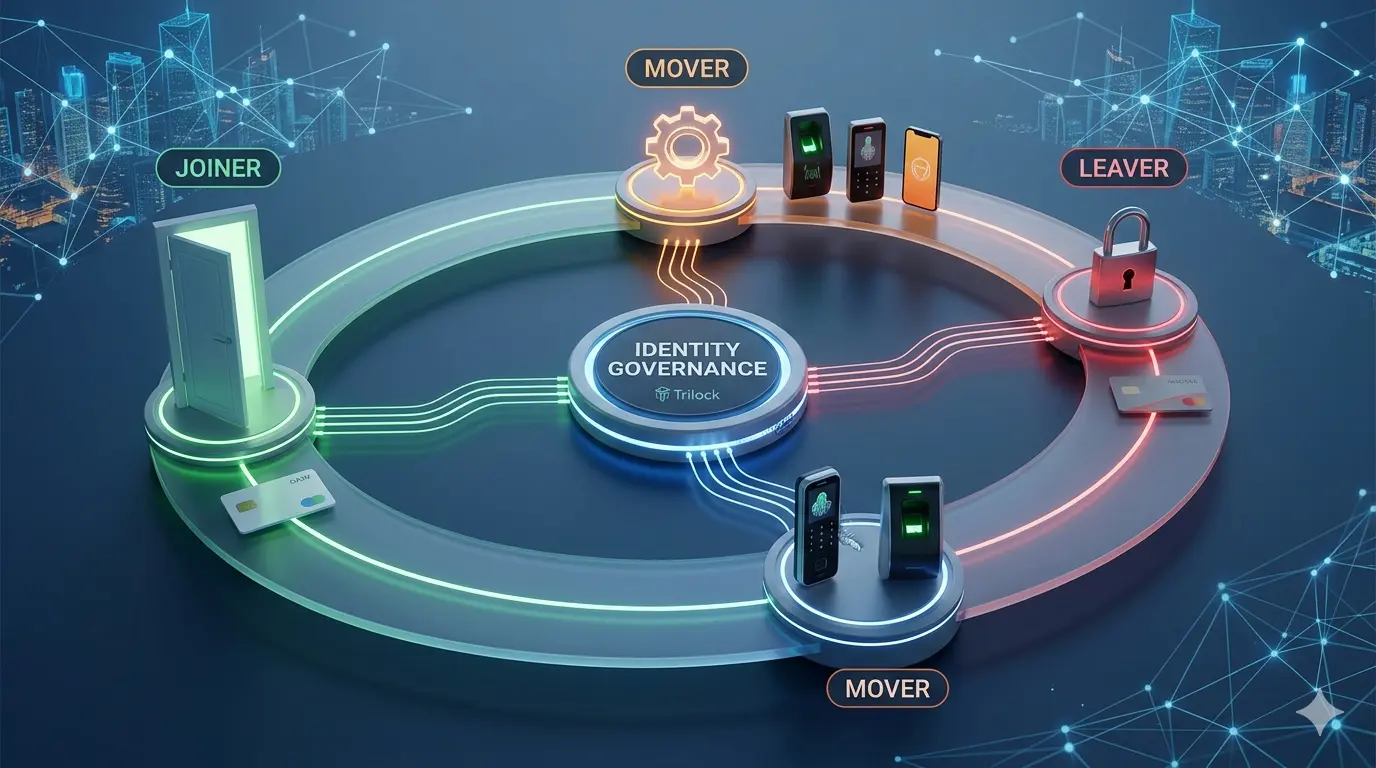

O Ciclo de Vida da Identidade é um conceito central em sistemas de controle de acesso e segurança eletrônica, especialmente em ambientes que exigem rastreabilidade, governança e conformidade. Ele descreve o conjunto de etapas pelas quais uma identidade — física ou digital — passa desde sua criação até sua desativação definitiva dentro de um sistema.…

Os conceitos de Fail-Safe e Fail-Secure são princípios fundamentais de engenharia aplicados a sistemas de segurança eletrônica e controle de acesso. Eles definem como um sistema deve se comportar quando ocorre uma falha, como perda de energia, falha de comunicação ou defeito de um componente. Mais do que escolhas técnicas isoladas, Fail-Safe e Fail-Secure refletem…

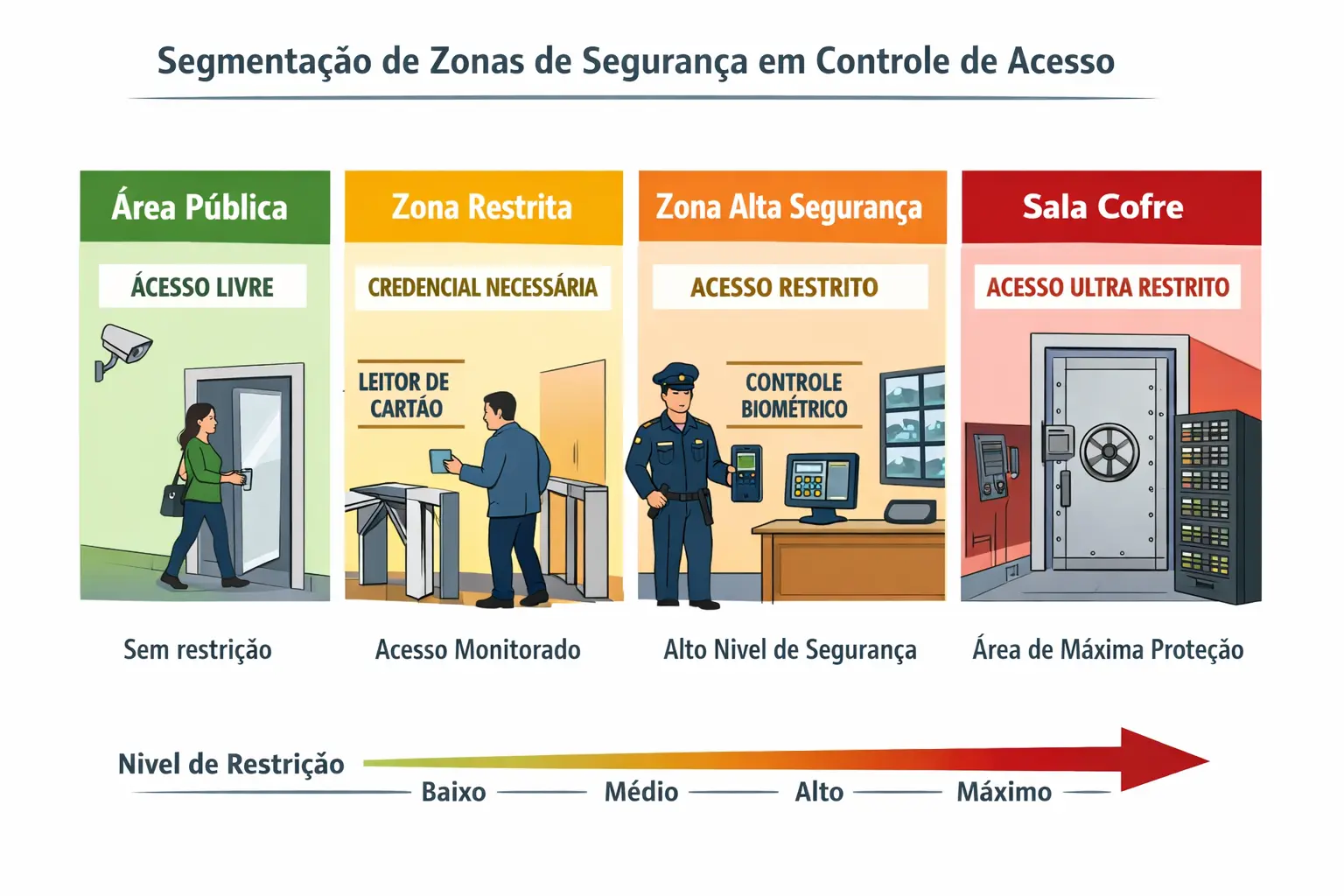

A segmentação de zonas de segurança é um conceito fundamental na arquitetura de sistemas de controle de acesso e segurança eletrônica. Ela consiste na divisão estruturada de um ambiente em áreas distintas, cada uma com níveis específicos de restrição, controle e monitoramento, de acordo com o risco associado. Mais do que uma simples separação física…

Em sistemas de segurança eletrônica e controle de acesso, os termos rastreabilidade de eventos e monitoramento são frequentemente utilizados como se fossem sinônimos. Embora relacionados, eles representam conceitos distintos, com funções, objetivos e impactos diferentes sobre a governança, a auditoria e a confiabilidade do sistema. Compreender essa diferença é essencial para evitar lacunas de segurança,…

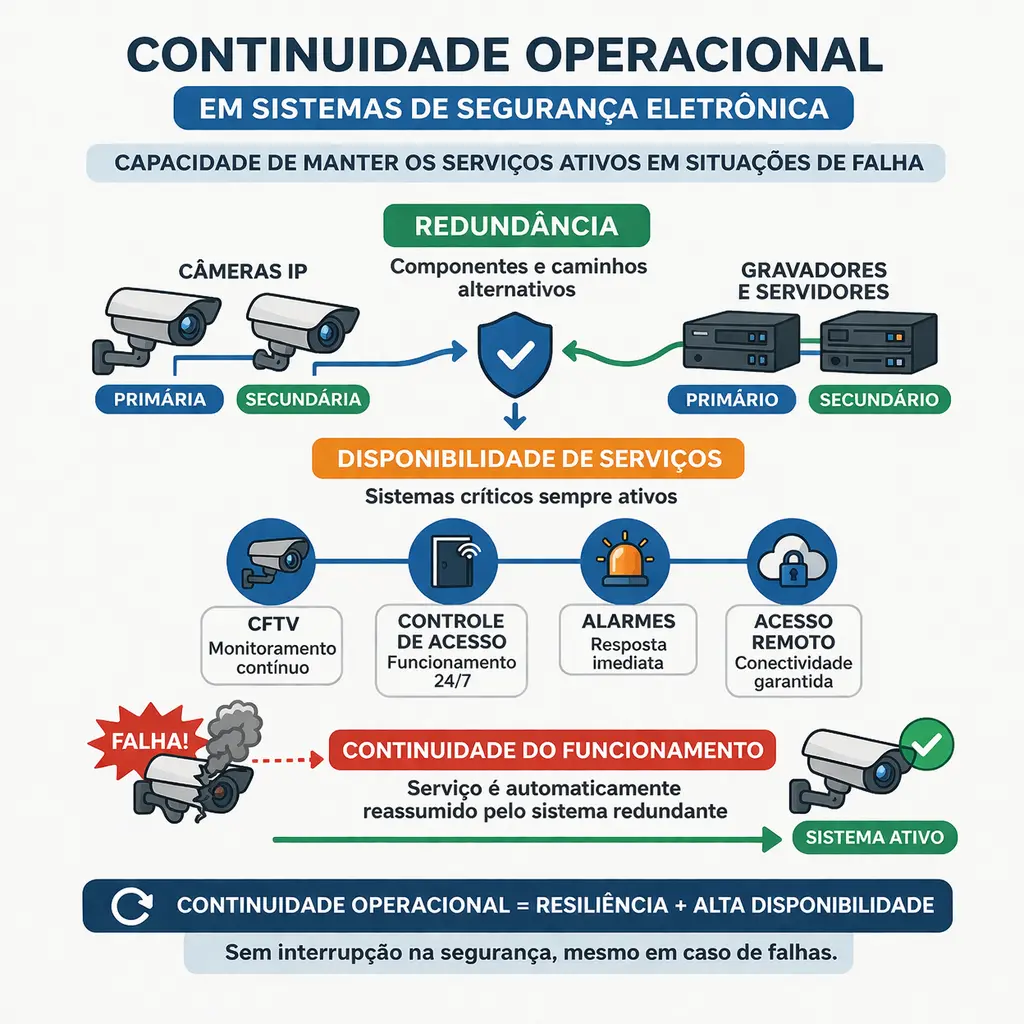

A continuidade operacional em sistemas de segurança eletrônica refere-se à capacidade do sistema de manter suas funções essenciais ativas ou controladamente degradadas, mesmo diante de falhas, incidentes, interrupções ou eventos adversos. Em sistemas de controle de acesso, a continuidade operacional não significa funcionamento pleno em qualquer circunstância, mas sim a preservação do nível mínimo aceitável…

O Ciclo de Vida de Identidades é a gestão de ponta a ponta da jornada de uma identidade dentro da organização — desde a criação inicial (provisionamento), passando por mudanças de função (movimentação), até o encerramento completo dos acessos (desprovisionamento). Em termos práticos, ele responde à pergunta:“Como gerenciar a evolução dos acessos de um usuário…

Desprovisionamento de Acessos é o processo coordenado de remoção total e definitiva de identidades, contas, privilégios e permissões de um usuário em todos os sistemas e ambientes da organização, geralmente disparado pelo desligamento do colaborador ou término de contrato. Em termos práticos, o desprovisionamento responde à pergunta:“Como garantir que um ex-colaborador não tenha mais nenhuma…

Provisionamento de Usuários é o processo de criação, manutenção e configuração de identidades digitais e seus respectivos direitos de acesso (privilégios) em sistemas, aplicações e infraestruturas físicas, assegurando que o usuário receba todos os recursos necessários para suas funções desde o primeiro dia. Em termos práticos, o provisionamento responde à pergunta:“Como preparar o ambiente para…

Revogação de Acesso é o ato administrativo e técnico controlado de invalidar, cancelar ou retirar permissões de acesso previamente concedidas a um usuário, dispositivo ou sistema, garantindo que o direito de interagir com recursos específicos seja interrompido de forma imediata e verificável. Em termos práticos, a revogação de acesso responde à pergunta:“Como interromper um direito…

Controle de Sessão é o conjunto de mecanismos e regras responsáveis por iniciar, manter, monitorar e encerrar uma sessão de acesso a sistemas, aplicações ou ambientes controlados, garantindo que o uso dos recursos ocorra de forma segura, autorizada e rastreável durante todo o período de interação. Em termos práticos, o controle de sessão responde à…