Glossário Técnico

Cadeia de Confiança em Sistemas de Segurança é o conjunto estruturado de relações, validações e dependências que garantem que cada componente de um sistema de segurança — pessoas, dispositivos, credenciais, softwares e processos — seja confiável, legítimo e verificável ao longo de toda a operação. Em essência, a cadeia de confiança responde à pergunta:“Por que…

Auditoria de Acessos é o processo de registro, análise e verificação dos eventos de acesso a sistemas, áreas físicas, dispositivos e recursos protegidos, com o objetivo de garantir rastreabilidade, conformidade e detecção de desvios em relação às políticas de segurança estabelecidas. Em termos práticos, a auditoria responde à pergunta:“Quem acessou o quê, quando, como e…

A Conformidade em Segurança (também conhecida como Compliance) é o conjunto estratégico de práticas, controles e verificações que asseguram a aderência total de sistemas e processos a normas, leis e regulamentos vigentes. Aplicar a conformidade em segurança garante que as operações estejam alinhadas tanto às políticas internas quanto aos requisitos técnicos essenciais da segurança eletrônica…

Gestão de Riscos em Segurança Eletrônica é o processo sistemático de identificar, analisar, avaliar e tratar riscos associados a pessoas, ativos, sistemas e infraestruturas protegidas por soluções de segurança eletrônica. Esse processo busca compreender quais ameaças existem, quais vulnerabilidades podem ser exploradas e quais impactos podem ocorrer, permitindo a definição de controles proporcionais e tecnicamente…

Políticas de Segurança da Informação são conjuntos formais de diretrizes, regras e princípios que definem como informações, sistemas, ativos e acessos devem ser protegidos dentro de uma organização. Elas estabelecem o que é permitido, o que é proibido e como os controles de segurança devem ser aplicados, tanto no ambiente físico quanto no digital. Essas…

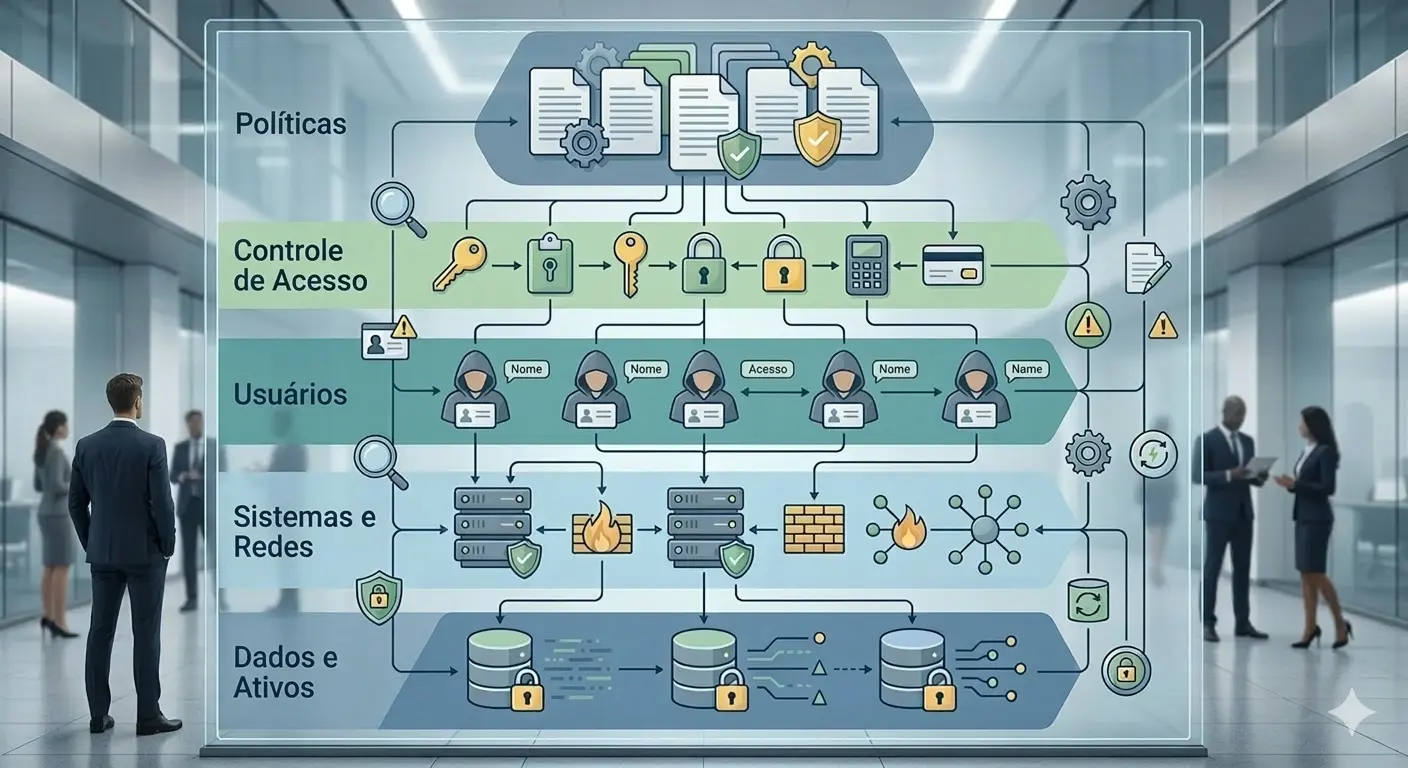

A Governança de Acesso é o conjunto de políticas, processos e controles que garantem que usuários, dispositivos e sistemas tenham os acessos corretos aos recursos apropriados, de maneira organizada, segura e auditável. Em sistemas de segurança eletrônica, a governança de acesso assegura que cada identidade digital possua permissões alinhadas à sua função, ciclo de vida…

O conceito de Zero Trust (Confiança Zero) estabelece que nenhum usuário, dispositivo ou sistema deve ser confiável por padrão, mesmo estando dentro da rede corporativa. Cada solicitação de acesso deve ser continuamente verificada, autenticada e autorizada. Em sistemas de segurança eletrônica, o Zero Trust reforça o controle de acesso físico e lógico, garantindo que somente…

O Controle de Acesso Lógico é o conjunto de processos, regras e sistemas que definem quem pode acessar informações digitais, sistemas e aplicativos, determinando permissões com base em perfis, funções e contexto. Diferente do controle de acesso físico, que gerencia entradas em ambientes, o controle lógico atua no mundo digital, protegendo dados, softwares e recursos…

O Controle de Acesso Físico é o conjunto de procedimentos, dispositivos e sistemas destinados a restringir e monitorar a entrada de pessoas em áreas físicas específicas. Ele é fundamental para proteger ativos, informações e a segurança de colaboradores. Esse controle inclui elementos como portas, catracas, leitores, fechaduras eletrônicas e controladoras, integrados a softwares de gestão…

A Segregação de Funções (SoD – Segregation of Duties) é um princípio de governança que determina a separação de responsabilidades críticas entre diferentes identidades, evitando que uma única pessoa ou sistema concentre funções conflitantes. Em sistemas de segurança eletrônica e controle de acesso, a SoD é aplicada para reduzir riscos de fraude, erros não detectados…

O Princípio do Menor Privilégio estabelece que uma identidade — seja um usuário, dispositivo ou sistema — deve possuir apenas os acessos estritamente necessários para executar suas funções, e nada além disso. Em sistemas de segurança eletrônica e controle de acesso, esse princípio reduz significativamente a superfície de risco. Quanto menores e mais bem definidos…

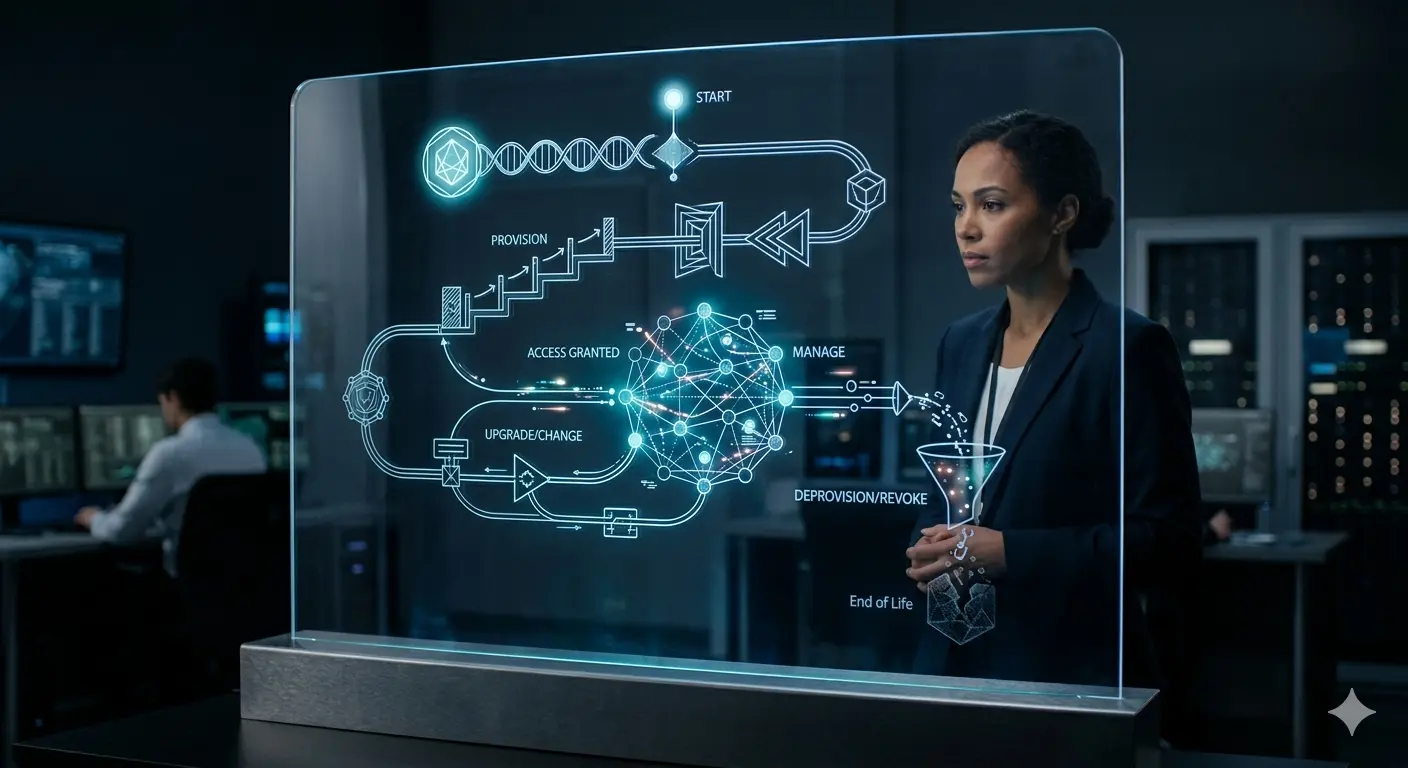

A Gestão de Identidades e Acessos (IAM – Identity and Access Management) é o conjunto de processos, políticas e tecnologias responsáveis por administrar identidades digitais e controlar seus acessos aos recursos de uma organização. Em sistemas de segurança eletrônica, o IAM garante que cada identidade — pessoa, dispositivo ou sistema — possua apenas os acessos…

A Identidade Digital é a representação estruturada de uma pessoa, dispositivo ou entidade dentro de um sistema de segurança. Ela funciona como o elemento central que permite reconhecer, validar e gerenciar quem está solicitando acesso a recursos físicos ou lógicos. No contexto da segurança eletrônica, a identidade digital vai além de um simples cadastro de…

No estudo da segurança eletrônica moderna, entender o que são logs e rastreabilidade em sistemas de segurança é fundamental para garantir a transparência e a integridade das informações.No blog Trilock, definimos esses registros como a memória operacional que sustenta a governança de qualquer infraestrutura protegida. Eles permitem compreender como os processos de controle de acesso,…

No contexto atual de transformação digital, compreender a segurança eletrônica como infraestrutura crítica é essencial para garantir a continuidade de serviços fundamentais à sociedade. No blog Trilock, destacamos que sistemas de proteção deixaram de ser acessórios prediais para se tornarem ativos estratégicos que sustentam a operação de hospitais, centros de distribuição, redes de transporte, laboratórios,…

Em uma estratégia de segurança eletrônica resiliente, o tempo entre a tentativa de invasão e a resposta é determinante para a eficácia da proteção. No blog Trilock, definimos a Detecção de Intrusão como o conjunto de tecnologias e processos projetados para identificar acessos não autorizados ou atividades anômalas em perímetros físicos ou digitais, gerando alertas…

O CFTV IP (Circuito Fechado de Televisão baseado em Internet Protocol) é a evolução moderna da vigilância por vídeo, onde cada câmera atua como um dispositivo de rede inteligente, capaz de capturar, processar, transmitir e armazenar imagens em alta definição. No blog Trilock, entendemos o CFTV IP como um componente essencial da infraestrutura de segurança,…

A A biometria em sistemas de segurança modernos, torna-se a prova definitiva de que identidade não reside no que você carrega ou no que você sabe, mas em quem você é. No blog Trilock, definimos a Biometria como a ciência de utilizar características físicas ou comportamentais únicas para a identificação e autenticação automatizada de indivíduos.…

Dentro de uma arquitetura de segurança resiliente, a organização das permissões é o que separa um sistema eficiente de um caos operacional. No blog Trilock, definimos Perfis e Políticas de Acesso como pilares lógicos da governança. Eles são os mecanismos que organizam, padronizam e controlam o que cada identidade pode realizar, garantindo que a segurança…

Autenticação Multifator (MFA – Multi-Factor Authentication) é um método de segurança que exige a combinação de dois ou mais fatores independentes de autenticação para validar a identidade de um usuário, dispositivo ou sistema antes da liberação de acesso. Diferentemente da autenticação simples, baseada em um único elemento, a MFA reduz significativamente o risco de acessos…