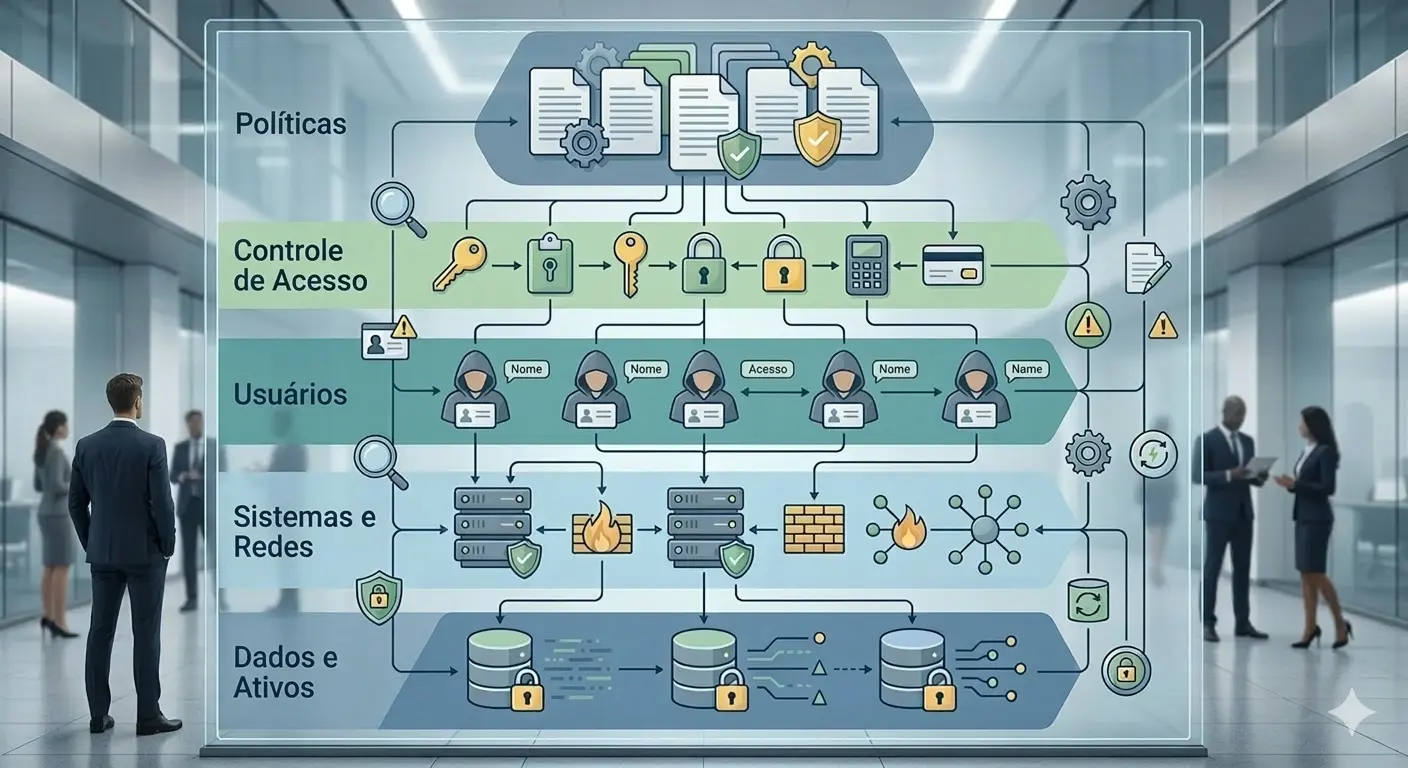

Políticas de Segurança da Informação são conjuntos formais de diretrizes, regras e princípios que definem como informações, sistemas, ativos e acessos devem ser protegidos dentro de uma organização. Elas estabelecem o que é permitido, o que é proibido e como os controles de segurança devem ser aplicados, tanto no ambiente físico quanto no digital.

Essas políticas funcionam como a base normativa da segurança, orientando decisões técnicas, operacionais e administrativas.

Para que servem as Políticas de Segurança da Informação?

As políticas de segurança têm como principal objetivo reduzir riscos, padronizar comportamentos e garantir que pessoas, processos e tecnologias atuem de forma coerente.

Na prática, elas servem para:

- Definir responsabilidades sobre uso de sistemas e acessos

- Estabelecer critérios para autenticação e autorização

- Orientar o uso correto de dispositivos, credenciais e recursos

- Apoiar auditorias, conformidade e investigações

- Sustentar decisões técnicas em controle de acesso e segurança eletrônica

Sem políticas claras, a segurança passa a depender apenas de decisões pontuais ou configurações isoladas.

Políticas de Segurança e controle de acesso

No contexto da segurança eletrônica, as políticas de segurança são fundamentais para definir:

- Quem pode acessar determinadas áreas ou sistemas

- Em quais horários e condições o acesso é permitido

- Quais fatores de autenticação são exigidos

- Como acessos devem ser registrados e monitorados

Sistemas de controle de acesso eficientes não operam isoladamente: eles executam, na prática, aquilo que foi definido previamente nas políticas.

Tipos comuns de Políticas de Segurança da Informação

Embora variem conforme o porte e o setor da organização, algumas políticas são recorrentes:

- Política de controle de acessos

- Política de uso aceitável de sistemas e dispositivos

- Política de senhas e autenticação

- Política de registros, logs e auditoria

- Política de resposta a incidentes

Essas políticas se complementam e formam um conjunto coerente, que deve ser conhecido, aplicado e revisado periodicamente.

Relação com gestão de riscos e conformidade

As políticas de segurança não existem isoladamente. Elas estão diretamente ligadas a:

- Gestão de riscos, pois definem controles para mitigar ameaças identificadas

- Conformidade (compliance), pois ajudam a atender normas, leis e regulamentos

- Auditorias, pois fornecem critérios objetivos para avaliação

Por isso, políticas bem definidas são um dos primeiros indicadores de maturidade em segurança da informação.

Políticas de Segurança são documentos “vivos”

Um erro comum é tratar políticas como documentos estáticos. Na realidade, elas devem:

- Evoluir conforme novos riscos surgem

- Acompanhar mudanças tecnológicas

- Ser revisadas após incidentes relevantes

- Manter alinhamento com processos operacionais

Políticas eficazes equilibram rigor técnico e aplicabilidade prática.

Conexão com outros conceitos do Glossário Técnico

Este verbete se conecta diretamente com temas como:

- Gestão de Riscos em Segurança Eletrônica

- Conformidade (Compliance) em Segurança

- Auditoria de Acessos

- Cadeia de Confiança

- Controle de Sessão

Esses conceitos aprofundam como as políticas são aplicadas, monitoradas e validadas ao longo do tempo.

Nota Técnica ao Leitor

Este verbete integra o Glossário Técnico Trilock e tem como objetivo apoiar a compreensão de conceitos fundamentais relacionados à segurança da informação, segurança eletrônica e governança de acessos. O conteúdo possui caráter informativo e técnico, não substituindo projetos executivos, normas específicas ou avaliações formais de conformidade. Em ambientes críticos ou regulados, recomenda-se sempre a consulta a profissionais habilitados e a observância das normas, políticas internas e requisitos legais aplicáveis.

Deixe um comentário