As tendências de segurança 2026 indicam que a segurança eletrônica deixa de ser apenas reativa e passa a desempenhar papel de inteligência operacional nos ambientes corporativos, residenciais e industriais. Nesse cenário, a segurança envolve dados, eficiência, governança, experiência do usuário e continuidade operacional, tornando-se componente central das decisões estratégicas em sistemas críticos.

A seguir, apresentamos as principais tendências que orientam a evolução dos sistemas de segurança e suas aplicações técnicas.

Segurança Eletrônica Preditiva com Edge AI

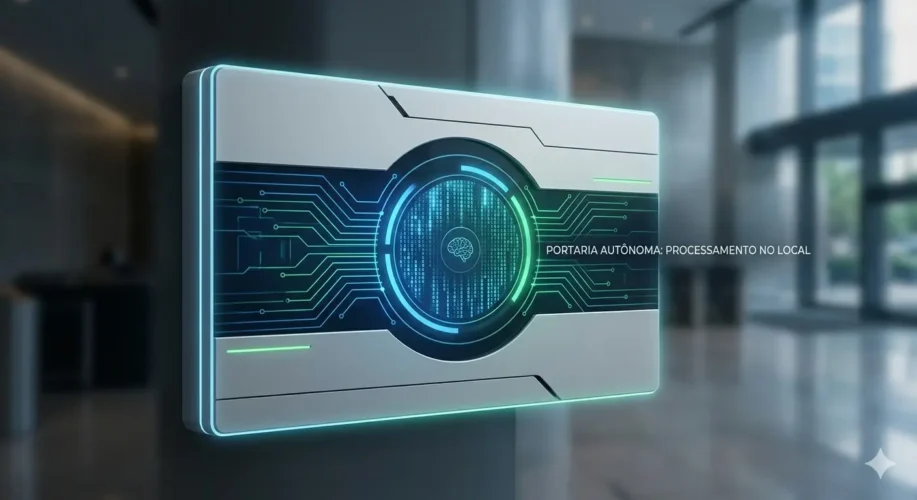

Em 2026, a inteligência artificial aplicada à segurança deixa de atuar apenas na análise pós-evento. Com Edge AI, o processamento ocorre diretamente nos dispositivos de controle de acesso e monitoramento.

Benefícios operacionais:

- Redução da latência em decisões críticas

- Menor dependência de nuvem

- Processamento de dados em tempo real

- Respostas mais precisas e consistentes

A identificação de comportamentos suspeitos, tentativas de fraude e desvios operacionais ocorre antes da ocorrência de incidentes, permitindo uma abordagem predittiva e contextual.

Autenticação Biométrica de Quinta Geração

A autenticação sem contato evolui para níveis superiores de precisão, confiabilidade e respeito à privacidade.

Tendências-chave

- Biometria de Veias (Palm Vein / Finger Vein)

- Multifator Invisível (BLE + biometria + identidade digital)

- Alta performance mesmo em ambientes adversos

- Governança e compliance de dados incorporados desde a origem

Essas soluções possibilitam proteção contínua com mínima interferência nos fluxos operacionais.

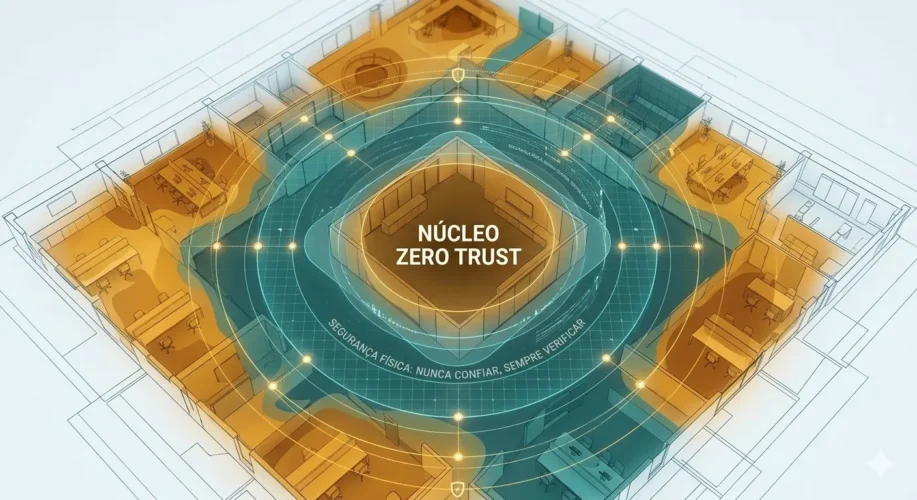

Zero Trust Aplicado ao Controle de Acesso

O conceito Zero Trust, originalmente da TI, é incorporado à segurança física.

Principais práticas:

- Substituição do padrão Wiegand pelo OSDP seguro

- Criptografia fim a fim em dispositivos e controladoras

- Atualizações OTA (Over The Air) obrigatórias

- Segurança projetada em hardware e firmware

O controle de acesso torna-se parte integrante da cibersegurança corporativa, reforçando proteção e integridade operacional.

ESG, Operação Inteligente e Smart Building

A segurança interage com eficiência operacional, sustentabilidade e governança corporativa.

Aplicações técnicas:

- Contagem de pessoas e gestão de ocupação

- Iluminação e climatização ajustadas à demanda

- Relatórios digitais de auditoria

- Apoio a normas de segurança, saúde e compliance

O controle de acesso deixa de ser apenas “porta aberta ou fechada” e se torna fonte de dados estratégicos.

Plataformas Integradas e Ecossistemas Interoperáveis

Sistemas isolados perdem espaço para ecossistemas conectados.

Direção tecnológica:

- Integração com BMS, CFTV, IoT e logística

- APIs abertas e padronização tecnológica

- Redução da dependência de soluções proprietárias

A interoperabilidade entre plataformas aumenta a eficiência operacional e a consistência dos sistemas.

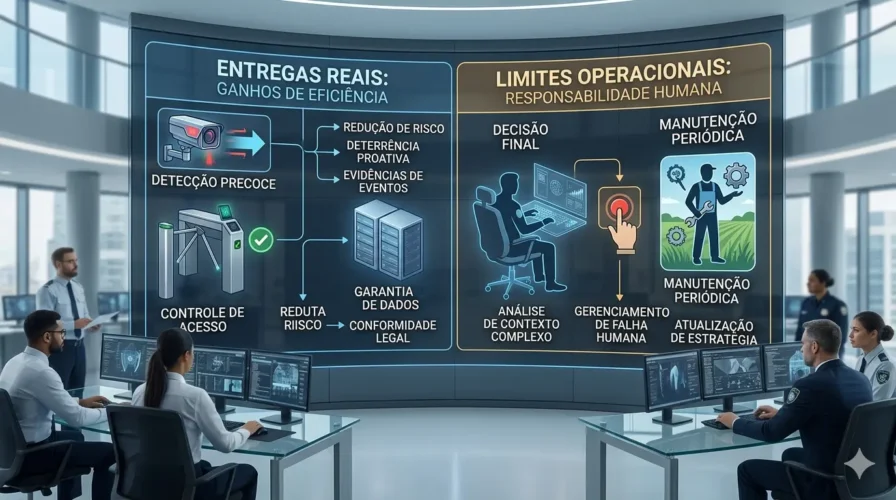

Operações Autônomas Assistidas por IA

A automação inteligente substitui parte da operação manual.

Aplicações:

- Priorização automática de alarmes

- Redução de ruído operacional

- Resposta rápida e consistente a eventos

- Suporte à tomada de decisão baseada em dados

A automação contribui para maior consistência e agilidade operacional nos sistemas de segurança.

Convergência entre Segurança Física e Digital

As fronteiras entre físico e digital tornam-se menos definidas.

Movimentos observados:

- Identidades digitais substituindo credenciais tradicionais

- Integração com governança de TI

- Políticas unificadas de acesso físico e lógico

A segurança passa a ser estratégia corporativa de proteção da informação e da operação, integrando controles físicos e digitais.

Considerações Finais

A segurança eletrônica em 2026 é fortemente influenciada pela convergência entre inteligência artificial e arquiteturas Zero Trust, estabelecendo um novo patamar de maturidade em sistemas corporativos. A transição de modelos reativos para abordagens preditivas e orientadas por dados reforça a importância de conformidade técnica, governança e integração segura entre plataformas, especialmente em cenários críticos e operações sensíveis.

Nota Técnica ao Leitor

Este conteúdo tem caráter informativo e técnico, com o objetivo de apoiar a compreensão de princípios de engenharia, arquitetura e governança aplicáveis a sistemas de controle de acesso. As análises apresentadas não substituem projetos executivos, normas técnicas específicas ou avaliações formais de conformidade. O material pode ser utilizado como referência conceitual para estudos, discussões técnicas e processos de tomada de decisão. Em contextos críticos ou regulados, recomenda-se sempre a consulta a profissionais habilitados e a observância das normas e regulamentos aplicáveis.

O que significa confiar em um sistema de segurança

Confiar em um sistema de segurança vai muito além de acreditar que ele “funciona”. Em…

Como a encriptação de dados evoluiu e por que ela é essencial na segurança atual

A encriptação de dados evoluiu ao longo das últimas décadas como uma resposta direta ao…

Segurança eletrônica e continuidade operacional: por que sistemas confiáveis mantêm empresas em funcionamento

Segurança eletrônica e continuidade operacional caminham juntas em ambientes corporativos, logísticos e institucionais. Quando sistemas…

Ecossistemas de segurança interconectados: o fim do monitoramento passivo na gestão de ativos

A segurança eletrônica corporativa passou por uma transformação estrutural nos últimos anos. O que antes…

Segurança eletrônica na tomada de decisão: quando a falha está na escolha, não no equipamento

Segurança eletrônica como sistema costuma ser avaliada pela tecnologia empregada: resolução das câmeras, velocidade do…

O que caracteriza um registro tecnicamente confiável em sistemas de segurança eletrônica

A integração de dados em sistemas de segurança eletrônica modernos transformou o registro de eventos….

Zero Trust Aplicado à Segurança Física: Eliminação da Confiança Implícita em Sistemas de Controle de Acesso

Zero Trust em Segurança Física é um modelo arquitetural que redefine a forma como sistemas…

A Ascensão das Portarias Autônomas: Como o Edge Computing está Eliminando o Delay na Segurança

As portarias autônomas baseadas em edge computing vêm passando por uma transformação relevante na segurança…

LGPD e Segurança Física: Como a Gestão de Dados Pessoais Está Transformando a Portaria

A segurança corporativa moderna passou por uma transformação profunda. Atualmente, a relação entre LGPD e…

O que significa confiar em um sistema de segurança

Como a encriptação de dados evoluiu e por que ela é essencial na segurança atual

Segurança eletrônica e continuidade operacional: por que sistemas confiáveis mantêm empresas em funcionamento

Ecossistemas de segurança interconectados: o fim do monitoramento passivo na gestão de ativos

Segurança eletrônica na tomada de decisão: quando a falha está na escolha, não no equipamento

O que caracteriza um registro tecnicamente confiável em sistemas de segurança eletrônica

O que é um Cartão MIFARE e quais são suas características técnicas?

Um cartão MIFARE é um tipo de cartão inteligente sem contato (contactless) amplamente utilizado em…

O que significa confiar em um sistema de segurança

Confiar em um sistema de segurança vai muito além de acreditar que ele “funciona”. Em…

Integração não é sinônimo de segurança: os limites técnicos da convergência em sistemas de controle de acesso

A integração de sistemas de controle de acesso tornou-se um argumento recorrente em projetos corporativos,…

O que é RFID e como funciona a identificação por radiofrequência?

RFID é a sigla para Radio Frequency Identification (Identificação por Radiofrequência). Trata-se de uma tecnologia…

Como a encriptação de dados evoluiu e por que ela é essencial na segurança atual

A encriptação de dados evoluiu ao longo das últimas décadas como uma resposta direta ao…

Visibilidade técnica contínua em sistemas de segurança eletrônica

Sistemas de segurança eletrônica são frequentemente avaliados pelo que “funciona” ou “não funciona” no momento…

Deixe um comentário para rchagas Cancelar resposta